PCI DSS維持活動のポイント~「Best Practices for Maintaining PCI DSS Compliance」の概要~

2020年オリンピック・パラリンピック東京大会の開催や2018年6月までに予定される「割賦販売法の一部を改正する法律」の施行に向け、「クレジット取引セキュリティ対策協議会」が取りまとめた実行計画の下、多くの企業がクレジットカード情報の非保持化やPCI DSS準拠に取り組んでいますが、一方で、クレジットカード情報の漏えい事故は未だに後を絶たず、これはPCI DSS準拠企業においても発生している状況です。過去の記事「PCI DSS v3.2主な変更点の解説」でも触れていますが、審査時点での完全準拠が目的となってしまい、準拠後の維持活動が継続されない組織が多いことが要因と言われています。

このような状況から、PCI DSSではクレジットカード情報の重大または度重なる侵害を受けた事業体など、カードブランドや契約アクワイアラに指定された事業体に対して、PCI DSSが日常業務(BAU:Business As Usual)の活動として組み込まれ、PCI DSSのコントロールが効果的かつ継続的に維持されているかの追加検証を求める「PCI DSS指定事業体向けの追加検証」という仕組みがあり「付録A3」に規定されています。

また、PCI DSSの最新Versionである3.2では、BAUに関連した要件が多く追加され、指定事業体以外の組織に対してもBAU要件への対応を求めています。

そこで今回は、BAU要件への対応や、より効果的な維持活動の仕組みを構築するにあたっての参考文書として、PCI SSCが公開している「Best Practices for Maintaining PCI DSS Compliance」というガイダンス文書の概要を紹介したいと思います。

「Best Practices for Maintaining PCI DSS Compliance」とは

PCI DSSの維持活動のためのベストプラクティスをまとめたガイダンス文書です。

- Best Practices for Maintaining PCI DSS Compliance

https://www.pcisecuritystandards.org/document_library- PCI DSS 3.0 Best Practices for Maintaining PCI DSS Compliance (PDFファイル、英語)

- ※ 上記URLの「Filter by:」で「GUIDANCE DOCUMENT」を選択ください。

- ※ 本ガイダンスはPCI DSSのVersion 3.0をベースにしたものですが、一般的な原則とベストプラクティスでありPCI DSSのどのバージョンにも適用可能とされています。

ガイダンスでは、PCI DSS準拠後の維持活動が継続されない要因として以下の3つを挙げています。

- 前回準拠した維持活動プログラムで十分なものだと思い込んでしまい、維持活動の効果を監視していない

- PCI DSSの維持活動が日常業務に組み込まれていない

- 顧客要望や新たなテクノロジへの対応などで変化したリスクに対処していない

皆さんの維持活動はどうでしょうか。大なり小なり思い当たる要因はないでしょうか。

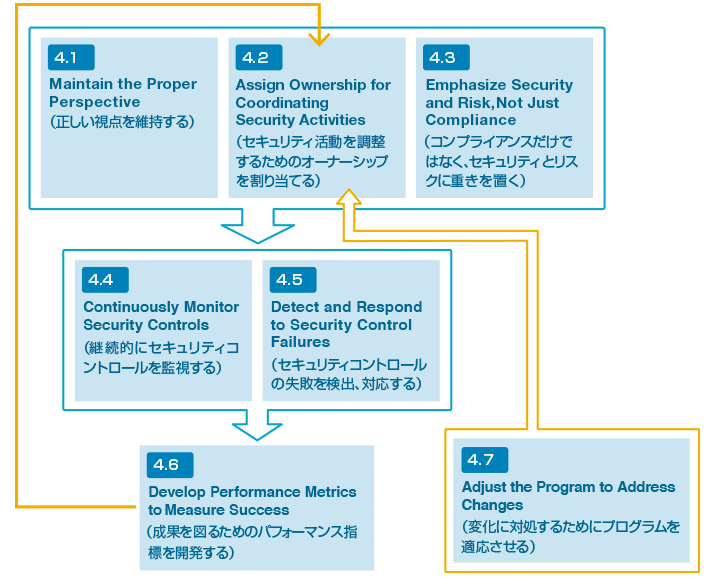

これらの要因による準拠レベルの低下を防ぐためには、本ガイダンス4章(4 Best Practices for Maintaining PCI DSS Compliance)でベストプラクティスとして紹介されているように、PCI DSSの維持活動プログラムを策定(ガイダンス 4.1,4.2,4.3)するだけではなく、維持・監視(ガイダンス4.4,4.5)、評価・改善(ガイダンス 4.6)、そして変化に対応(ガイダンス 4.7)していくことが欠かせません。

4 Best Practices for Maintaining PCI DSS Compliance

- 出所:PCI SSC「Best Practices for Maintaining PCI DSS Compliance」4 Best Practices for Maintaining PCI DSS

- ※ Complianceを元に意訳、図示

以下、本ガイダンス4章のベストプラクティスのポイントをまとめます。

4.1 Maintain the Proper Perspective(正しい視点を維持する)

PCI DSSの主な機能は、クレジットカード決済に関わるすべての人がクレジットカード情報の盗難や紛失に起因する損害から保護されることです。

そのため、PCI DSSに完全準拠することだけではなく、クレジットカード情報の継続的なセキュリティ確保が維持活動の原動力になるべきであるとガイダンスでは述べられています。

プログラムを実行する人が正しい視点で取り組まないと、適切な維持活動がなされず、結果としてクレジットカード情報の漏えい事故につながってしまう恐れがあります。

PCI DSSの目的や考え方を教育などの場を活用して継続的に伝達していくことが重要です。

4.2 Assign Ownership for Coordinating Security Activities(セキュリティ活動を調整するためのオーナーシップを割り当てる)

継続的な維持活動には、多くのリソースを管理していくことが求められます。

そのため、活動全体に対する責任を持った責任者を任命し、リソースを効果的に編成、配分する権限が与えられるべきとガイダンスでは述べられています。

PCI DSSでは、4半期毎の内部・外部脆弱性スキャン(要件11.2)、年次のペネトレーションテスト(要件11.3)など、年間通じて実施が求められる運用要件が多数ありますので、実施状況の監視や結果の評価、適切な担当者のアサインや予算確保など、責任者によるサポートが欠かせません。

その上で、維持活動に必要な役割ごとに個人またはチームに実務遂行責任を割り当て、自分達が何をしなければならないか、タスクを明確にしておくことが、実効性のあるプログラム策定のポイントといえます。

4.3 Emphasize Security and Risk, Not Just Compliance(コンプライアンスだけではなく、セキュリティとリスクに重きを置く)

PCI DSSはクレジットカード情報を保護するための最低限のセキュリティ要件を定めたものであり、すべての組織の環境が同じものではない以上、リスクを緩和するには不十分である可能性があります。

そこで、PCI DSS要件12.2で求められるリスク評価活動により、進化する脅威の状況や事故の傾向、新技術の採用による変化など、組織を取り巻く環境を継続的に評価し、既存対策の見直しや追加コントロールの必要性の判断材料とすることが重要であるとガイダンスでは述べられています。

PCI DSSでは、マルウェア影響を受けにくいとされるシステムへの対策の必要性の評価(要件5.1.2)、セキュリティ脆弱性情報のリスク評価によるランク付けおよび対処(要件6.1、6.2)など、対策の範囲やレベルがリスク評価に委ねられている要件がありますので、要件12.2に基づいた組織としてのリスク評価結果がこれらの個別要件の評価にもインプットされるようご留意ください。

例えば、以前であればPOS端末は専用の組み込みOSでありマルウェアの影響は受けにくいと判断している組織もあったかもしれませんが、近年はPOS端末に感染するマルウェアを介した情報漏えい事故が多く発生し、対策が欠かせない状況です。このような進化する脅威の状況をリスク評価活動のなかで識別し、マルウェア対策や脆弱性対策などの個々のセキュリティコントロールにつなげていくことが重要です。

4.4 Continuously Monitor Security Controls(継続的にセキュリティコントロールを監視する)

PCI DSSの準拠状態を維持するためには、セキュリティコントロールが日常的にどう機能しているか、その実施状況や有効性などを監視する仕組みが必要です。

具体的には、下記2種類がガイダンスでは紹介されています。

定期的なレビュー

- PCI DSS要件への対応が適切か、効果的に運用されているか、手順に従っているかなどを定期的にレビューすること。

自動化された監視の仕組み

- 監視プロセスの簡素化、監視機能の強化、コストの最小化などを目的に、監視の仕組みを自動化すること。

監視の仕組みは、効果を最大限に引き出せるよう、両者を組み合わせて実施することがポイントです。

例えば、ファイル整合性監視ツールによりアプリケーションの変更を自動で検出して(自動化された監視の仕組み)、検出した変更に対して変更管理手順(要件6.4.5)に基づいてテストや承認がなされたかなどをレビューする(定期的なレビュー)などの方法が挙げられています。

4.5 Detect and Respond to Security Control Failures(セキュリティコントロールの失敗を検出、対応する)

セキュリティコントロールが機能していない状況では、攻撃者が容易に侵入し、クレジットカード情報の漏えいにつながる恐れがあります。そこで、重要なセキュリティコントロールの障害を検出、報告および対応するためのプロセスの実装が必要です。

ガイダンスでは、プロセスに含めるべき推奨事項として下記5つのポイントが紹介されています。

プロセスに含めるべき推奨事項

- 攻撃者に侵入される恐れのある時間を最小化するため、出来る限り早く通常の状態に戻す

- 単純な障害だけではなく、攻撃者により無効化された可能性なども考慮して、原因を特定する

- ウイルス対策ソフトが動作していない間にマルウェアがインストールされるなど、障害中に生じた他の問題にも対処する

- メモリ競合が起きやすいことが判明している場合に閾値を監視するなど、障害を緩和するための対策をあらかじめ実装しておく

- 障害回復後、期待通りに動作するまでは監視頻度を増やす

プロセスの実装にあたっては、手順を構築するだけでなく、障害発生時に素早く対応できるよう、関係者に周知徹底しておくことがポイントです。

また、そもそも障害が検知できなければ対応できないため、FWやIDS/IPS、ファイル整合性監視、アンチウイルス対策などのPCI DSS要件が求める各種セキュリティコントロールの障害監視が適切に実施できているか、あらためて確認しておくことをお勧めします。

4.6 Develop Performance Metrics to Measure Success(成果を図るためのパフォーマンス指標を開発する)

セキュリティコントロールは維持、監視するだけでは十分ではなく、その結果を適切に評価し、予防や改善につなげていくことが重要です。

そこで、ガイダンスではパフォーマンス指標を用いてコントロールの実施状況や有効性などを評価し、責任者や経営層が結果を確認するための仕組みの構築を推奨しています。

具体的には、パフォーマンス指標例として下記3種類が紹介されています。

実施状況

- ポリシーに従って設定されたパスワードポリシーをもつシステムの割合、システム構成基準に従って構成されたサーバーの割合など、特定のコントロールの初期導入時の進捗を確認するための指標

有効性/効率性

- パッチが適用または緩和されている既知の脆弱性の割合、アクセス制御設定が原因で引き起こされたセキュリティインシデントの割合など、コントロールが意図した通りに実装されているかを分析するための指標

影響度

- リスク評価結果やセキュリティ予算の割合、顧客満足度など、ビジネス目標に与える全体的な影響を判断するための指標

例えば、パフォーマンス指標として変更管理手順が適用された割合(適用実績/自動検出した変更件数を%で表したもの)を集計、実施状況を評価、予防や改善の必要性を判断できるよう責任者や経営層に報告し、期待通りに実施されているかを確認することなどが挙げられます。

実施状況が芳しくない場合、変更管理手順の初期導入時であり周知や教育が足りていないのか、変更管理手順を適用せずアプリケーションを変更できてしまう仕組みに問題があるのかなど、要因をレビューで検証し、トップダウンで改善を図っていくことが期待されます。

4.7 Adjust the Program to Address Changes(変化に対処するためにプログラムを適応させる)

組織に影響を与える脅威の状況は絶えず進化し、次々と新たな攻撃手法や脆弱性が発見されています。また、顧客要望によるシステム改修など組織環境はさまざまな要因により変化します。

そのため、PCI DSSの準拠状態を維持するためには、それらの変化による影響に対処するための変更管理手法が重要です。

ガイダンスでは、合併や買収などによる組織環境の変化、ネットワークやシステムの新規導入や変更、組織で採用しているテクノロジの変化などの事象への対処を変更管理プログラムに組み込むことを推奨しています。

例えば、新たな決済システム開発が必要となった場合、変更管理プログラムに基づいて、クレジットカード情報の伝送経路や保存場所、接続先システムなどの洗出しを実施し、PCI DSSの準拠範囲を確定した上で、準拠範囲内のすべてのシステムに対してPCI DSSの各要件への影響を検証することが必要です。

変更管理プログラムでの検証対象から特定の環境や要件が抜け漏れてしまうと、PCI DSSのセキュリティコントロールが適用されず、情報漏えい事故が発生する要因となってしまう恐れがありますので、当該システムの責任者や、PCI DSS要件に精通した要員などによる複数人のレビューによって抜け漏れが無いよう検証することが重要です。

まとめ

PCI DSSの維持活動の仕組み構築の参考文書として「Best Practices for Maintaining PCI DSS Compliance」の概要を紹介させていただきました。

PCI DSSの維持活動を持続的なものとし、PCI DSSがクレジットカード情報の漏えい事故を防ぐための効果的なツールとなるよう、本ガイダンスを参考に維持活動プログラムの見直しを進めてみてはいかがでしょうか。

Writer Profile

セキュリティ事業部

セキュリティコンサルティング担当 チーフコンサルタント

堀 茂人(CISSP、QSA)

Tweet