INTELLILINK 標的型攻撃対策サービス

既存のセキュリティ対策をすり抜ける「マルウェア感染」を簡単に検知可能!

「PatoLogphin(パトログフィン)」は、NW機器のログ分析により、オフィス環境に対する標的型攻撃を検知するサービスです。当社のセキュリティ運用のノウハウを詰め込んだ分析システムを自動化し、人手では到底確認することができない膨大な量のプロキシログから標的型攻撃の僅かな兆候を見つけ出します。月次・日次の定期分析サービスと、スポット分析サービスがあり、特別な機器を導入することなく、用途に合わせて簡単に実施することが可能です。

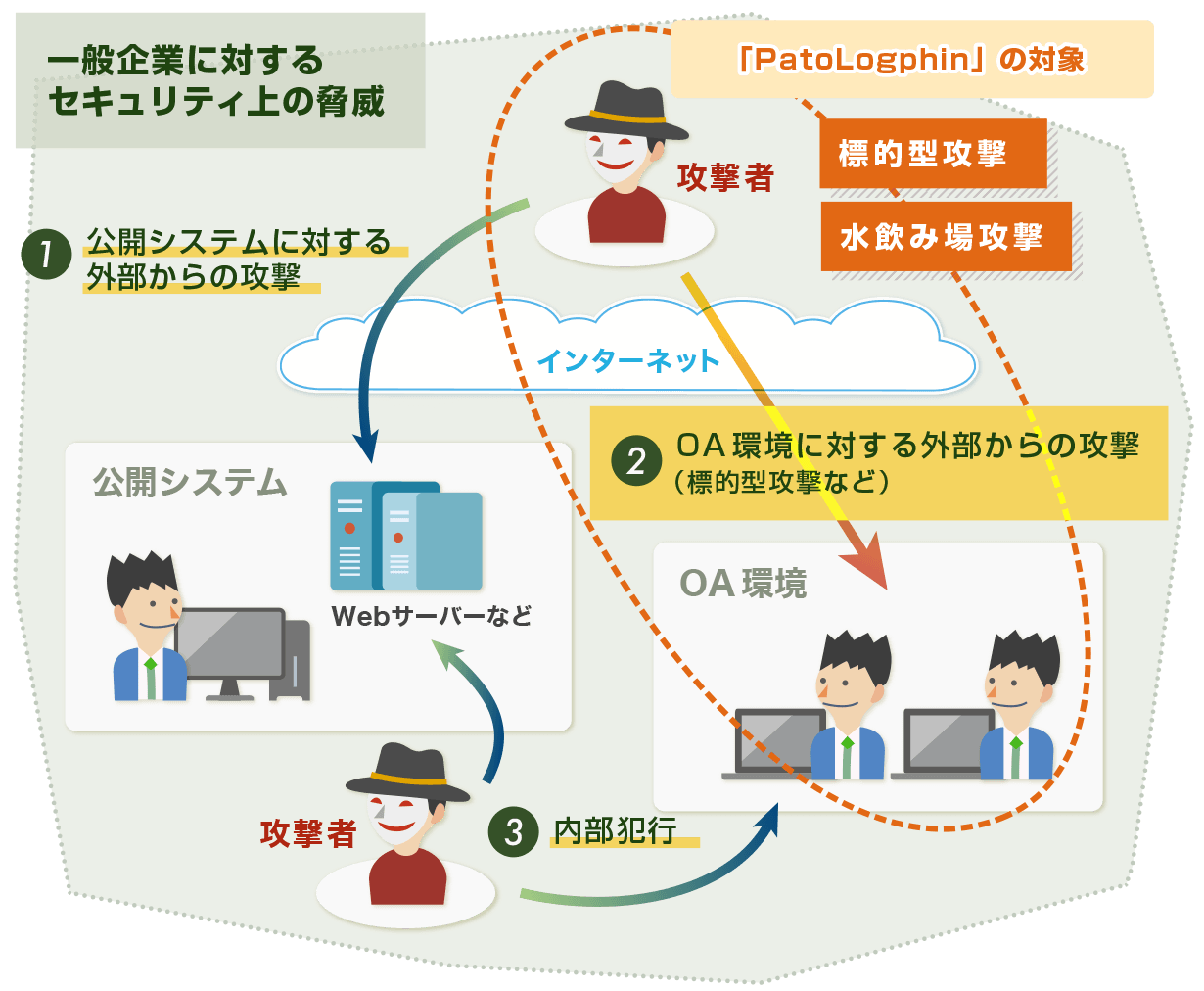

企業を取り巻くサイバー攻撃の状況

昨今、企業の情報資産が多く詰まったOA環境のPCからマルウェア(ウイルスなど、悪意のあるプログラム)を使って情報を盗み出す手口が急増しています。未知のマルウェアは、既存のウイルス対策をすり抜けOA環境へ侵入してクライアントPCへ感染するため、「侵入されることを想定した対策」、「感染したことを早期発見できる対策」が必要となってきています。

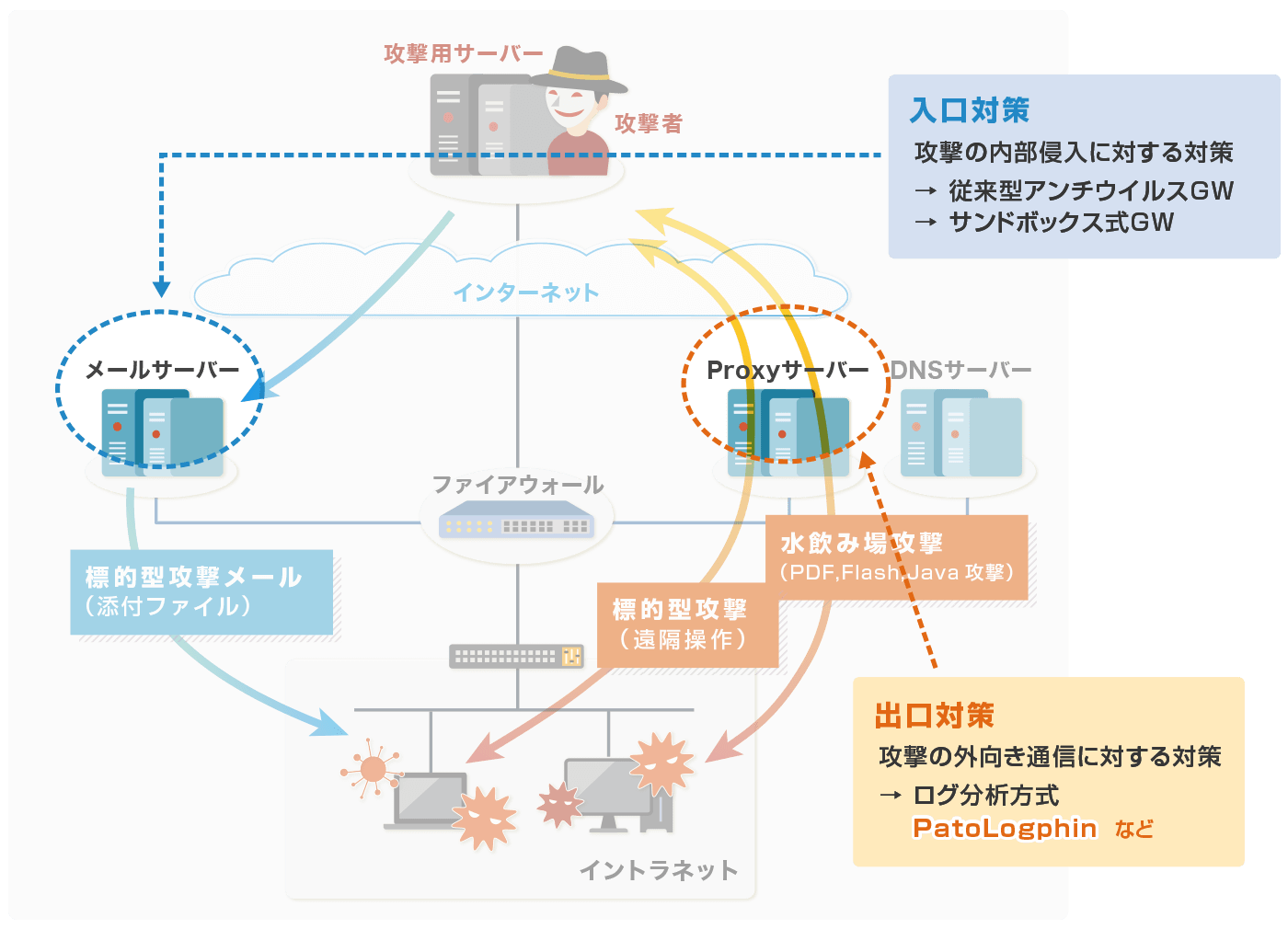

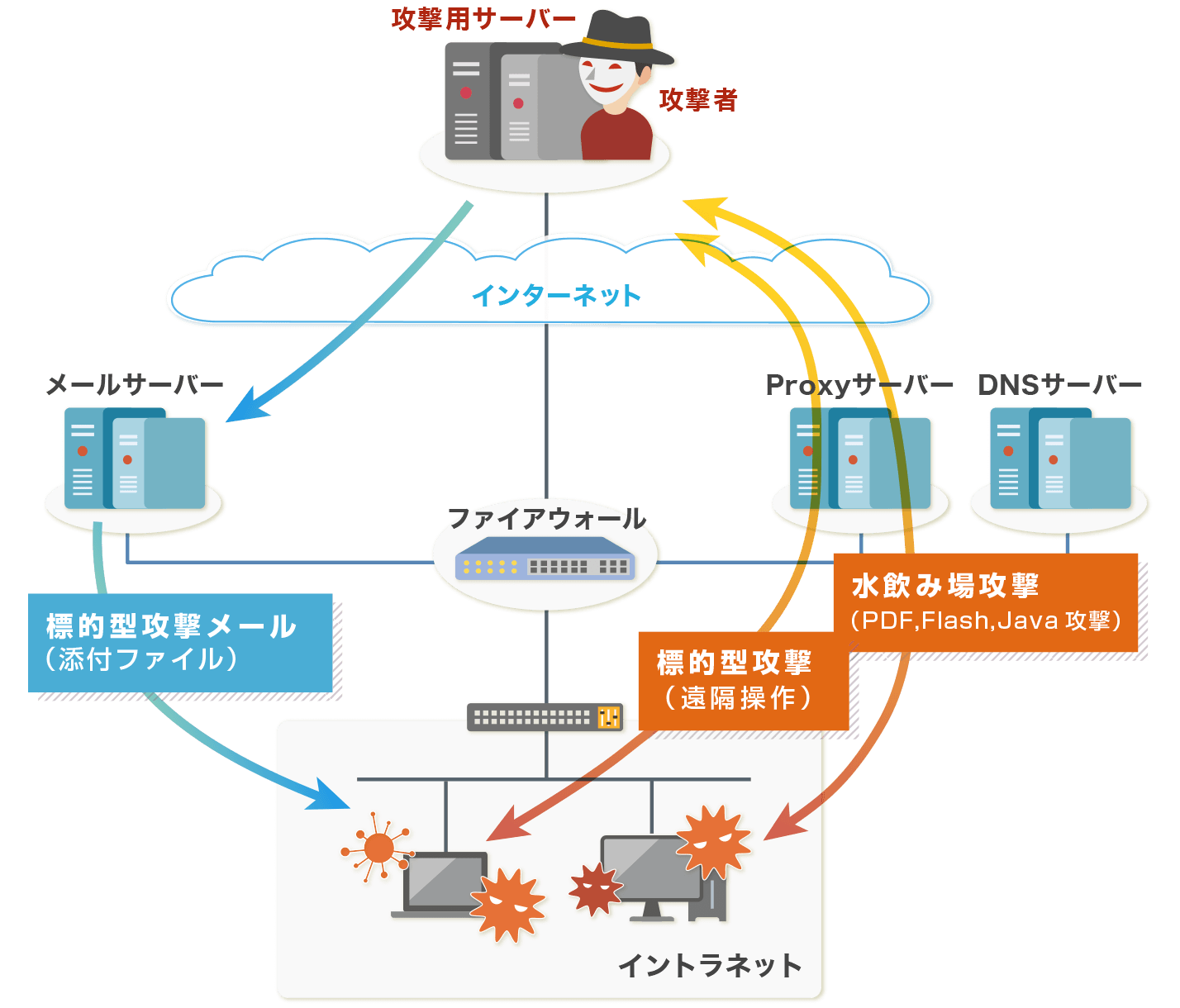

PatoLogphinのコンセプト

侵入されることを前提とした出口対策を強化

マルウェアの多種類化や侵入経路の多様化に伴い、侵入を水際で100%防ぐ事が難しいため、従来の入口対策に加え、出口対策を強化することが必要です。

早期発見にはNW機器のログの常時分析が有効

標的型攻撃の早期発見には、NW機器のログの常時分析が有効です。本分析サービスでは、高い精度で膨大なログを全量検査/分析する事ができます。

高度なログ分析を実現する3つのノウハウ

- 1. 当社所有のブラックリストを用いたマッチング分析

- → NTTデータグループ所有のブラックリストを用いたマッチング分析を行い、C&Cサーバーとの通信を検知します

- 2. 当社開発の検知パターンを用いた高度分析

- → 高セキュリティシステムの開発や、研究開発の成果を用いて、標的型攻撃の兆候を膨大なログから見つけ出します

- 3. 当社アナリストのノウハウに基づく高度分析

- → 実際の高度なサイバー攻撃に対処をしてきた、経験豊富なエンジニアが、調査/分析を行い、攻撃の影響範囲や対処方法を特定します

PatoLogphinの概要

- 1. ログ分析

-

- Proxyログから、標的型攻撃によるマルウェア感染の有無を分析

- マルウェア感染段階だけではなく、マルウェア感染前の「偵察」段階の攻撃、ゼロデイ攻撃と呼ばれる未知の攻撃にも対応

- 過去にさかのぼった分析を実施することが可能

- ログさえあれば実施可能のため導入が容易

- 2. 情報提供

-

日次アラート契約

- 攻撃検知時は、メール連絡(日次プランを選択した場合)します

なお、攻撃検知時のメール連絡は、マルウェア感染の疑いがある「端末IPアドレス」および「感染の進行度」、「推奨緊急対応策」を報告します

- 攻撃検知時は、メール連絡(日次プランを選択した場合)します

-

月次レポート契約(定期またはワンショット)

- 毎月の情報をまとめた月次レポートを提供します

- 月次レポートでは、当月の分析結果のサマリーに加え、中長期的な推奨対策や、お客さま環境において使用されている古いソフトウェアのバージョンなどを提供します

- 3. 検知パターンのチューニング/更新

-

- 最新の攻撃傾向にあわせ、検知パターンのチューニング/更新を行います

充実した月次レポート

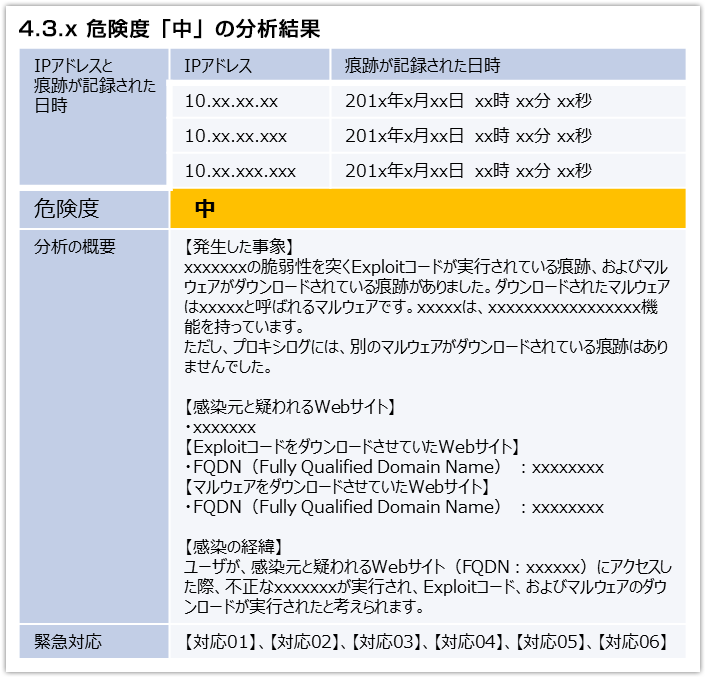

個別分析

- マルウェア感染有無を報告

-

- 攻撃検知時には、「被害端末のIPアドレス」に加え、お客さま環境における攻撃の進行度に応じた「危険度(「高」、「中」、「低」の3段階)」、「緊急対応策」を報告。

- 攻撃検知時の報告内容に加え、発生した事象や感染経緯を解説

全体分析

- 検知傾向を報告

-

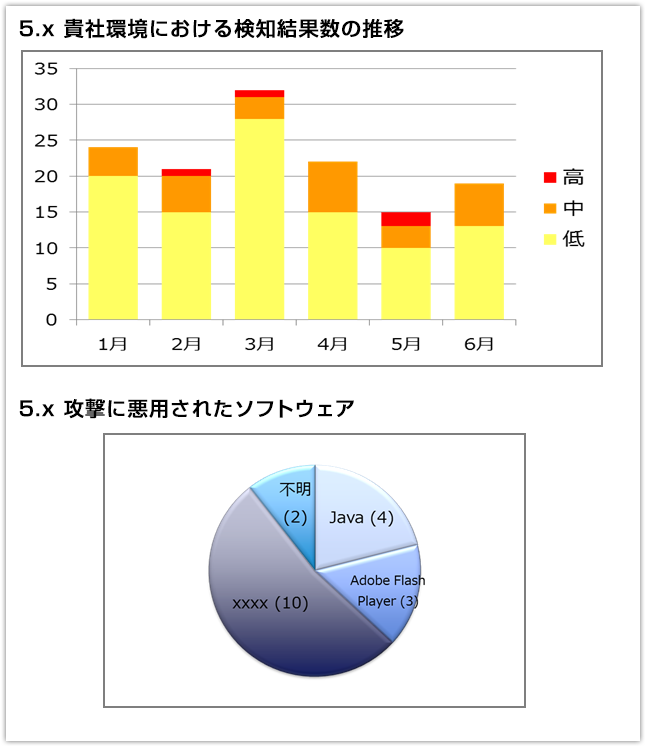

- サービス利用期間中の検知結果数の推移情報を提供

- 会社全体での当月の攻撃について、悪用されたソフトウェア名など、お客さま環境に基づいた分析結果とその対応策を解説

- ソフトウェア使用状況を可視化

-

- Proxyログから分かる情報を利用し、端末にインストールされているOSのバージョンや、JAVAのバージョン等の情報より、パッチ等の提供が終了した古い資産を可視化

PatoLogphinの特長

| 容易な導入 | 高い検知性能 | 具体的なレポート | 可視化 |

|---|---|---|---|

| PatoLogphinさえあれば、サービスを利用可能。短期間でのサービス導入が可能 | NTTグループが保有する膨大なマルウェア情報を活かし、高い検知精度を実現 | 被害を最小限に留めるための適切な対処方法を、具体的かつ分かり易く報告 | 端末の状況(ソフトウェアのバージョンや、SNSサイトへのアクセス状況など)を分析して可視化 |