3分で分かる「ゼロトラスト」ディズニー映画「アラジン」に置き換えて考えてみた

「Do you trust me?」

最近、「ゼロトラスト」というキーワードを、セキュリティの分野でよく耳にするようになりました。さて、「ゼロトラスト(Zero Trust)」ってなんでしょう。

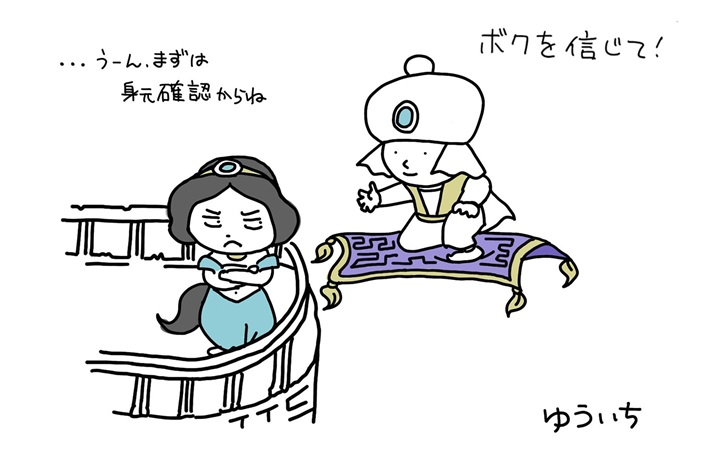

「Trust」という単語から、個人的に思い出すのは、ディズニー映画の「アラジン」。アラジンがジャスミンに手を差し出し、空飛ぶ魔法のじゅうたんにいざなう場面で、「Do you trust me?(僕を信じて)」と言う、あの印象的なシーンです。この台詞の後、ジャスミンが魔法のじゅうたんに乗り、二人で夜空を駆け巡る姿は、ロマンスあふれる瞬間です。

…ただ、ここに至るまで、アラジンは魔法の力で王族のフリ、いわゆる「なりすまし」をしていました。物語の冒頭、アラジンが「スリの青年」だったときには、明らかに外部の人間ですから、衛兵に阻まれて門を通れず、宮殿に近づくことさえ出来ませんでした。

しかし、魔法の力を借りて変装した後は、何のチェックもなしに宮殿に侵入。侵入後は特段の制約もなく行動し、王女であるジャスミンには、簡単にアクセス可能な状態だったわけです。王女の安全は、宮殿でいちばん大事なものの一つと言えますが、あっさりと侵害されています。

とすると、「王子=王族だから身内=信頼できる人」として入れる、「スリの青年=町にいる外部の人間=信頼できない人」として入れない、という判断は、宮殿のセキュリティとしては、課題が残るのではないでしょうか。

実は、企業における情報セキュリティ対策も、似たようなところがあります。

宮殿を囲む門と衛兵

企業の社内ネットワークと外部のインターネットの間には、サイバー攻撃の脅威から社内環境を守るため、ファイアウォール等のセキュリティツールが設置されています。アラジンで言えば、宮殿を囲む門と、そこを通る人をチェックする衛兵でしょうか。

ここでは、「社内ネットワークに接続している=社内の人間だから信頼できる」と考え、逆に、会社の外のネットワーク、つまりインターネットは「信頼できない」ことを前提としています。このようなセキュリティモデルは、ペリメータ(境界)モデルといいます。

このモデルは、「内側は信頼できる」「外側は信頼できない」といった単純な2つの世界を想定し、境界線を引いて区別したものです。ほとんど、「鬼は外、福は内」の世界ですね。

ただ、このペリメータモデルの考え方を見て、色々と疑問を持たれた方もいるかと思います。

まず、「福は内=身内は信頼できる」という前提ですが、情報処理推進機構が発表した「情報セキュリティ10大脅威 2020」では、「内部不正による情報漏えい」が堂々の第2位。身内といえども、安全とは言えません。

一方で、「鬼は外=外部は信頼できない」というのも難しい問題です。最近では、業務利用のため、社内ネットワーク外にあるクラウドサービスを利用することも当たり前になりました。企業の基幹システムをクラウド環境上に構築する企業も少なくないでしょう。

この場合、利用者はシステムを利用するために、社内ネットワークから外部のクラウドサービスに接続することになります。また、このコロナ渦においてテレワークする企業も増えており、自宅などの社外から社内システムへつなぐ必要性もあるかもしれません。こうなると、「外部だから入らせない、触らせない」という考えだけでは業務が回りません。

これらのことから、「内側は信頼できる、外側は信頼できない」という、従来のペリメータモデルでは限界が来ていると言えます。

ゼロトラストの考え方

そこで提唱されるようになったのが、「ゼロトラスト」モデルです。ゼロトラストで何が変わるのか。ゼロトラストには、いくつのかの原則があります。代表的なものをあげ、ジャスミンを守るという観点で、解説したいと思います。

原則(1) 決して信用しない、必ず検証する

ゼロトラストという名称にもなっているのが、この原則(1)。ゼロトラストでは、組織のシステムにアクセスがある度、「どこから、どの端末で、誰がアクセスしようとしているのか」をその都度、必ず検証し、安全が確認されたものだけ、アクセスを許可する、という考え方をします。

前述したように、社外に持ち出したデバイスで社内システムやクラウドを利用する、といった最近の状況にマッチした考えです。具体的には、外部から社内システムに入る際に、IDとパスワードだけではなく、会社から貸与されたPCかどうかをチェック、そして、本人かどうか確認するため、会社貸与のスマートフォンの認証用アプリでその都度、認証をする、といった仕組みが取られることが多いです。

アラジンの例で言うと、王子という身分のため、「王子=信頼できる」として、簡単に宮殿に入ってしまいますが、そうではなく、まずは王子であっても信頼できないものとして身元確認をする。また、宮殿の中に入った後も、何かしようとする度「本当に王子?証明できる?」と、その都度、必ず、検証することになります。

そういった意味では、ジャファーは、アラジンに「名前は?」「どこから来たのか?」と何度も検証をしているので、この原則に則っており、国務大臣として、適切な対応をとっていたと言えるのではないでしょうか(?)。

原則(2) 必要な権限しか付与しない

人やシステムに対して、業務を遂行するために最低限の権限を与える、という原則です。「この人にどこまで自由にさせていいか」を決定する、とも言えます。それぞれに必要な権限しか付与させないことで、個々のユーザーアカウントがハッキングや不正な脅威に晒されても最小限のリスクで留めることができます。

この原則(2)に従えば、王子に対して、「王女と話をしてもいいけど、指一本触れてはダメ」といった、最低限の権限にしておくことで、最小限のリスクに留めることが出来ます。しかし、これで安心ではありません。

原則(3) 内部でも外部でも信頼しない

境界防御モデルが「鬼は外、福は内」が前提であったのに対し、ゼロトラストモデルは「内部でも外部でも信頼しない(どっちも鬼)」を前提としています。守るべき情報資産にアクセスするものは内部であっても信用せず、必ず検証することで、情報資産への脅威を防ぐという考え方です。

悪役ジャファーは、国務大臣という信頼されている立場を利用して、王の地位を狙うという「内部不正」を画策しています。しかも、法律を書き換え、自分が王女と結婚することで達成しようとしています。原則(1)(2)でジャスミンを外部(ここでは王子)から守ることができましたが、次は内部(ここではジャファー)から守る必要があります。

そこで、外部と同様に内部からも、セキュリティの脅威が発生するということを前提とするのが、この原則(3)です。ジャファーのような悪人がいるかも知れないと考えて、国務大臣であっても独断で法律の変更を行わせない等、組織の内部から起きる不正を防止する仕組みを考えます。

これらゼロトラストの原則を適用することで、宮殿のセキュリティが高まり、王女ジャスミンの身は守られることになりますね(ラブロマンスは起きませんが…)。

まとめ

ゼロトラストは、内部・外部を問わず、継続的に信頼性を検証し、必要最小限の権限を適用することで、セキュリティを担保するための重要な考え方です。特に、クラウド化・テレワーク型社会への移行が急速に進む今、必須とも言えます。今後、「ゼロトラストを実現する」ためのソリューションや製品は普及するでしょう。

しかし、これまで説明したように、ゼロトラストは、あくまで考え方であり、特定のソリューションや製品を表す名称ではありませんので、「この製品を入れれば、ゼロトラストです!」という話があれば、まずは、「検証」したほうがいいかもしれませんね。

※現代ビジネスに寄稿したコラムを掲載しています。

-

3分で分かる「ゼロトラスト」ディズニー映画「アラジン」に置き換えて考えてみた

https://gendai.ismedia.jp/articles/-/76024

Writer Profile

セキュリティ事業本部

セキュリティコンサルティング事業部 コンサルティングサービス担当 チーフコンサルタント

佐藤 雄一(CISSP、CISA、CISM、情報処理技術者試験委員、Ph.D.)

以下、Oracle系資格を保有

・ORACLE MASTER Platinum Oracle Database 12c

・Oracle GoldenGate 12c Certified Implementation Specialist

Tweet