OSSライブラリの脆弱性にフォーカスした診断

一般的に、AP層のカスタムコードにはWebアプリケーション診断やソースコード診断、NW層のOSやミドルウェアにはネットワーク診断などを実施すべきだと考えられますが、そのうちAP層のOSSライブラリについても脆弱性診断を実施すべきです。

INTELLILINK OSSライブラリ脆弱性診断サービスは、通常のWebアプリケーション診断やソースコード診断でカバーしきれないOSSライブラリの既知の脆弱性を検出し、さらに脆弱性データベースの情報と照合することにより優先的に対応が必要な脆弱性を特定できます。また、検出された脆弱性に対して適切な管理措置を講じるために必要な対策方針を提案します。

ソフトウェアで利用されているOSSライブラリの脆弱性管理の重要性

近年、さまざまな事件・事故から、ソフトウェアセキュリティの重要性が高まっています。

- ソフトウェア サプライチェーンの弱点を悪用した攻撃・被害の増加

- 2020年:S社が提供するネットワーク監視ソフトウェアにマルウェアが仕込まれ、1万超の顧客に配布

- 2021年:K社が提供するリモート管理・監視にマルウェアが仕込まれ、MSPや顧客に配布

- オープンソース ライブラリのもつ深刻な脆弱性を突いた攻撃・被害の発生

- 2021年:Log4jにおけるリモートからの任意のコード実行(通称“Log4Shell”)

- 2022年:Spring Frameworkにおけるリモートからの任意のコード実行(通称“Spring4Shell”)

- 2023年:Apache Struts におけるリモートからの任意のコード実行(CVE-2023-50164)

また、上記の問題に直面した企業は対応に苦慮することが多く、以下のような問題を抱えていると推測されます。

- 該当するOSSライブラリを利用したソフトウェアがすぐに特定できなかった。

- ソフトウェアで使用されているライブラリが管理されていなかった。

- 一般的なセキュリティ診断(Webアプリケーション診断、ネットワーク診断など)を受診しており、OSSライブラリにおける既知の脆弱性についてもカバーされていると思っていた。

今後も深刻な脆弱性が発見される可能性があるため、 自社で開発や運用をしているソフトウェアが依存しているOSSライブラリの特定と脆弱性管理を可能とする脆弱性診断が重要になります。

「INTELLILINK OSSライブラリ脆弱性診断サービス」の概要

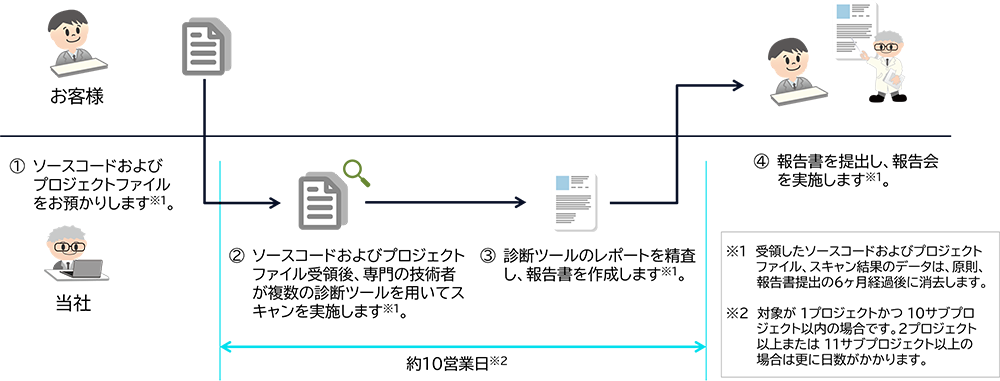

本サービスは、NTTデータ先端技術がお客様のソースコードおよびプロジェクトファイルをお預かりし、診断ツールを用いてOSSライブラリの一覧の作成、OSSライブラリの脆弱性スキャンを実施し、スキャン・分析結果を別途報告書としてご提供するサービスです。

「INTELLILINK OSSライブラリ脆弱性診断サービス」の概要図

「INTELLILINK OSSライブラリ脆弱性診断サービス」の特長

1安全なソフトウェア開発と運用

本サービスにて、自社開発のソフトウェアで使用されているOSSライブラリの脆弱性を開発段階で特定・解消することにより、安全な状態でリリース可能となり、さらにリリース直前での脆弱性発覚による手戻りコストを低減できます。また、OWASP Top 10 A06:2021「脆弱で古くなったコンポーネント」にも対応できます。

2盲点となっていたソフトウェア資産と脆弱性の管理

OSSライブラリにおける既知の脆弱性は、一般的なセキュリティ診断(Webアプリケーション診断、ネットワーク診断など)ではカバーしきれません。また、OSSライブラリのインベントリー(SBOM)は、管理されていないか、管理が不十分であるケースが多いです。

本サービスの実施により、上記のようなOSSライブラリの脆弱性管理における問題に対処できます。

3優先的に対応が必要な脆弱性を特定できる報告書

診断結果の脆弱性詳細では、脆弱性の危険度だけではなく、既知の悪用や攻撃コードの有無、ネットワーク経由での攻撃可否、悪用確率を記載しています。これにより、優先的に対応が必要な脆弱性を特定することができます。

- ※文中の商品名、会社名、団体名は、一般に各社の商標または登録商標です。